Kibernetinė ataka prieš „Creditinfo” / Delfi.lt nuotr.

Naujienų portalą pasiekė informacija, jog tarptautinė bendrovė „Creditinfo“, kurios padalinys veiklą vykdo ir Lietuvoje, patyrė milžinišką kibernetinę ataką. Pranešėjai teigia, kad jos metu buvo pagrobti bendrovės klientų duomenys, už kuriuos reikalaujama išpirkos.

„Delfi“ susisiekė su „Creditinfo Lietuva“, kurie patvirtino, kad tarptautinė kompanija „Creditinfo“ iš tiesų patyrė didelio masto kibernetinę ataką.

Tačiau „Creditinfo Lietuva“ paneigė anksčiau publikuotą informaciją, jog reikalaujama 60 mln. eurų siekiančią išpirką. Panaši suma įvardijama kaip bendra įmonių grupės apyvarta, tačiau ne reikalaujama išpirkos suma.

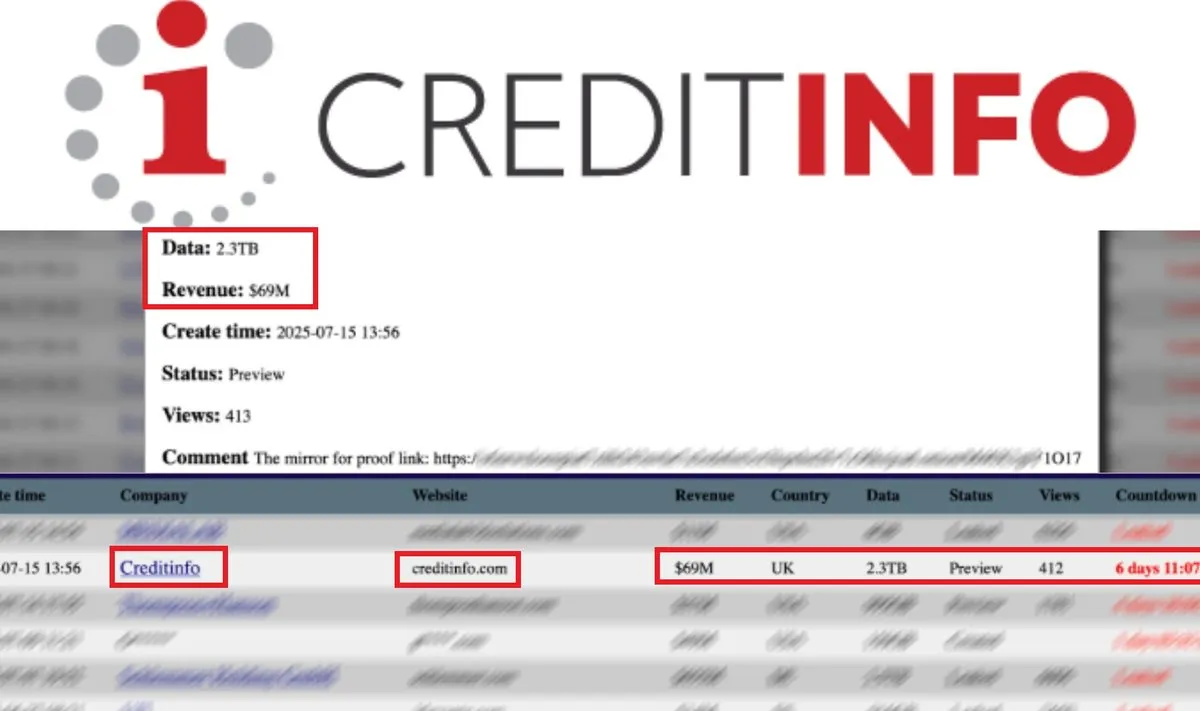

Kaip rašoma „EcomWall“ pranešime, 2025 m. liepos 15 d. kibernetinių nusikaltėlių grupuotė „Payoutsking“ paskelbė apie įvykdytą didelės apimties išpirkos ataką prieš kredito informacijos bendrovę „Creditinfo“. Iš įmonės pavogta daugiau nei 2,3 terabaito duomenų.

„Creditinfo“ teikia kreditingumo informacijos paslaugas daugiau nei 30 šalių, tarp jų – Lietuvoje, Estijoje, Latvijoje, Islandijoje, Kenijoje, Maroke, Čekijoje ir kitur. Ji veikia kaip kredito biuras, tvarko kreditingumo duomenis, prižiūri verslo informacijos sistemas ir aptarnauja bankus, draudikus, lizingo bei NT bendroves.

Pasak pranešėjų, nutekinti išsamūs klientų ir partnerių sąrašai, mokesčių skaičiavimo juodraščiai, CEE padalinių vidiniai dokumentai, detalius pajamų, sąnaudų ir konsultavimo paslaugų įkainiai.

Pranešėjų duomenimis, jei bus paviešintas pilnas duomenų paketas, tarp duomenų gali būti ir „Creditinfo Lietuva“ klientų informacija. Laikmatis „ransom“ grupės puslapyje rodė, kad jei išpirka nebus sumokėta per 6 dienas, visa pavogta informacija bus paskelbta viešai.

„EcomWall“ pateikta informacija, duomenų paviešinimo atveju būtų nutekinti konfidencialūs verslo duomenys, tiekimo grandinės atakos ir kiti tiekėjų apsimetimo scenarijai, tikslinės finansinės apgaulės ar socialinės inžinerijos atakos.

Po šio pranešimo naujienų portalas „Delfi“ susisiekė su „Creditinfo Lietuva“.

Pasak bendrovės vadovo Jono Lukošiaus, „Creditinfo“ grupės padalinys Čekijoje „Creditinfo CEE“ patyrė kibernetinio saugumo incidentą, o „Creditinfo Lietuva“ sistemos incidento metu nebuvo pažeistos, įmonės klientų Lietuvoje duomenys yra saugūs.

„Sistemos Lietuvoje veikia įprastai, be jokių sutrikimų. Nustačius incidentą, „Creditinfo“ grupės IT ir kibernetinio saugumo komandos operatyviai izoliavo incidento aplinką, siekdamos užkardyti grėsmę ir apriboti jos galimą poveikį. Šiuo metu aplinka išlieka izoliuota („sandboxed“), o incidentas lokalizuotas tik Prahos biure. Apie įvykį informuotos visos atsakingos Čekijos institucijos, įskaitant Duomenų apsaugos inspekciją Prahoje.

Tęsdama tyrimą „Creditinfo CEE“ glaudžiai bendradarbiauja su atsakingomis Čekijos institucijomis ir išorės ekspertais. Taip pat atliekame išsamią sistemų ir saugumo protokolų peržiūrą grupės mastu, siekdami dar labiau sustiprinti savo kibernetinį saugumą nuo panašių grėsmių ateityje“, – teigė „Creditinfo Lietuva“ vadovas Jonas Lukošius.

Asociatyvi / DELFI nuotr.

Kaip apsisaugoti nuo tokių atakų?

į „Delfi“ publikaciją sureagavo „Baltimax“ vyresnysis kibernetinio saugumo inžinierius, ESET specialistas Lukas Apynis. „Delfi“ atsiųstame komentare IT ekspertais teigė:

„Juodajame internete (angl. dark web) pasirodė informacija, kad „Creditinfo“ duomenų nutekėjimo incidentas palietė įmonės būstinę Jungtinėje Karalystėje, taip pat įmonės atstovai praneša, kad padalinys Čekijoje patyrė kibernetinę ataką.

Jei nutekėję duomenys būtų jautrūs, jie galėtų būti panaudoti sukčiavimui, pavyzdžiui, fišingui (angl. phishing – sukčiavimas laiškais), smišingui (angl. smishing – fišingo atmaina, kai sukčiaujama SMS žinutėmis) ar kitoms socialinės inžinerijos atakoms. Tačiau panašūs incidentai ne visada baigiasi viešu duomenų paviešinimu – dalį jų pavyksta suvaldyti arba spręsti derybų metu.

Lietuvos įmonių pasirengimas tokioms grėsmėms pastaraisiais metais gerėja, tačiau pasirengimo lygis vis dar skiriasi priklausomai nuo organizacijos. Todėl šiuo metu rekomenduojama stebėti oficialią informaciją, o šių organizacijų klientams – būti budriems, nes gali sulaukti sukčių žinučių, el. laiškų ar kitų socialinės inžinerijos atakų“.

Kaip atpažinti socialinės inžinerijos atakas?

Kibernetinio saugumo ekspertas įvardija pagrindinius požymius, kurie gali išduoti, kad susidūrėte su socialinės inžinerijos atakos būdu:

- prasta gramatika ir rašybos klaidos;

- skubos ar baimės jausmo kūrimas, kad auka kuo greičiau imtųsi veiksmų;

- neaiškus arba nežinomas siuntėjas, turintis netikėtą ar netvarkingą el. pašto adresą;

- prašymai atskleisti jautrią informaciją arba pateikti duomenis;

- per daug gerai, kad būtų tiesa;

- naudojamos neaiškios nuorodos ir netikri el. p. adresai;

- spaudimas apie tai nepasakoti kitiems;

- grasinimai arba baimės jausmo kėlimas.

Kaip apsisaugoti nuo socialinės inžinerijos atakų?

1. Nesidalinkite informacija, dėl kurios patikimumo abejojate. Jei nesate tikri, kad informacija yra patikima ir teisinga, geriau jos neplatinkite.

2. Nuolatinis darbuotojų mokymas ir visuomenės švietimas. Mokymuose turėtų būti demonstruojami realūs scenarijai ir praktinės situacijos, kuriose būtų galima išmokti atpažinti tokias atakas. Visuomenė turėtų domėtis, kaip apsisaugoti nuo kibernetinių grėsmių.

3. Silpnų slaptažodžių tikrinimas. Rekomenduojama naudoti daugiafaktorinį autentifikavimą, kuris suteikia papildomą saugumo lygį.

4. Techninių sprendimų įgyvendinimas. Naudoti programinę įrangą, kuri aptinka ir sustabdo šlamštą bei fišingo pranešimus.

5. Suprantamos saugumo politikos kūrimas. Saugumo politikos turi būti aiškios ir suprantamos, kad darbuotojai žinotų, kokius veiksmus atlikti susidūrus su grėsme.

6. Saugumo sprendimai ir administravimo įrankiai. Naudoti saugumo sprendimus, kurie leidžia administratoriams stebėti, aptikti ir valdyti galimas grėsmes organizacijoje.

Red. past. pirminėje straipsnio versijoje pateikta informacija apie „60 mln. eurų išpirkos reikalavimą“ atnaujinus duomenis pakeista į „išpirkos reikalavimą“.

Plojimai 0Lankytojai 0

Rekomenduojami video

Rekomenduojame

Rodyti visusPopuliariausi straipsniai

Loading